Generador Md5 en línea

Acerca de Generador Md5 en línea

MD5, también conocido como algoritmo 5 de resumen de mensajes, es una función hash criptográfica formada por un algoritmo de 128 bits. Su función principal es crear una huella digital única para que los datos detecten cualquier cambio realizado en ellos.

El proceso se realiza para un archivo o una contraseña; por lo tanto, se utiliza para el hash de contraseñas y el cifrado de datos. Esto facilita saber si los datos se han dañado. Toma datos de entrada y genera un valor hash de una longitud fija.

Los usuarios de MD5 pueden usar este valor hash de una fuente de datos particular y compararlo con el MD5 del destino del archivo. Por ejemplo, generamos un hash de un sitio web específico como seotoolsaudit.com antes de enviar un archivo.

Al recibir el archivo, el extremo receptor también genera un hash para el mismo archivo desde el mismo generador MD5 en línea. Si la cadena no está alterada, esto es una verificación de que el archivo no ha sido manipulado. Incluso la más mínima diferencia es evidencia de corrupción.

Aunque MD5 es una huella digital única, es fundamental tener en cuenta que no es una forma de cifrado, sino unidireccional e irreversible.

¿Cuál es la función de nuestros Generadores MD5?

Los generadores MD5 crean un valor hash único para una cadena o texto en particular. El generador SEO Tools Audit MD5 lo hace en unos segundos para cualquier entrada determinada sin costo alguno. Todo lo que necesita hacer es ingresar los datos que desea convertir y nuestro sólido algoritmo desarrollará una cadena alfanumérica hexadecimal única de 32 caracteres.

Características y beneficios del generador MD5 en línea

Aquí en SEO Tools Audit, nos enorgullecemos de producir herramientas de SEO únicas que son fáciles de usar. Nuestro generador MD5 en línea entra en esa categoría.

Para esta herramienta, todo lo que tiene que hacer es ingresar el texto para el que desea un MD5 y nuestro algoritmo producirá uno en cuestión de segundos. La respuesta a su solicitud es un formulario tabular para que sea fácil de recuperar.

La firma única que le proporcionamos se puede utilizar para diversos fines, tales como: verificar la integridad de un archivo, autenticación de contraseña y cifrado de datos de archivos confidenciales. Además, al ser único, sirve como forma de seguridad.

También es bastante eficiente ya que un generador MD5 en línea puede producir un hash para grandes volúmenes de datos. Además, se puede acceder al Generador desde un lugar con conexión a Internet y tiene una interfaz fácil de usar para garantizar que la experiencia de cada persona sea placentera.

¿Cómo utilizar el generador MD5 en línea de SEO Tools Audit?

Las herramientas de SEO Tool Audit son sencillas y el generador MD5 en línea no es diferente. Su funcionamiento implica sólo tres pasos. Estos son:

- Vaya a nuestra página en https://seotoolsaudit.com/online-md5-generator

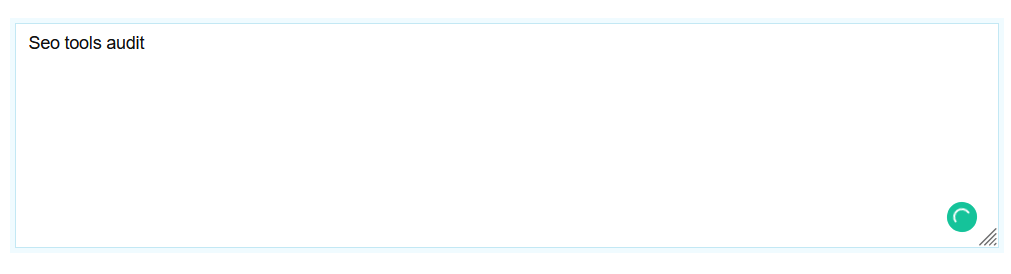

- Ingrese el texto para el que necesita un MD5 en el cuadro de texto proporcionado

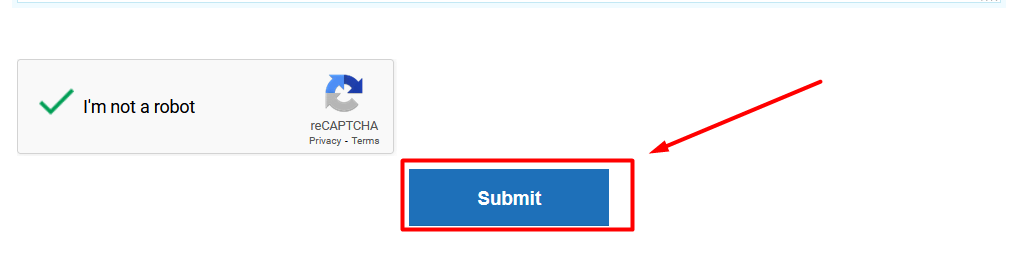

- Haga clic en el botón azul "Enviar" debajo del cuadro de texto

En unos segundos, nuestra excelente herramienta le proporcionará una cadena alfanumérica de 32 caracteres para su texto. Los resultados son tabulares: la primera fila contiene el texto proporcionado y la segunda fila contiene el hash MD5.

Valoramos mucho su privacidad, por lo que ninguna información ingresada en el cuadro de texto se conserva ni es vista por nadie más que el usuario. Esto evita el robo de información y protege la privacidad de todos nuestros usuarios. Además, entendemos la importancia de utilizar un generador seguro y de buena reputación para proteger su información de cualquier riesgo de seguridad, por lo que nos aseguramos de que lo que ofrecemos sea lo mejor del mercado.

Preguntas frecuentes

¿Qué tan seguro es MD5?

MD5 se considera seguro, pero es susceptible a algunas cosas. Estos incluyen ataques de colisión e intentos de extender la longitud. Los ataques de colisión ocurren cuando dos mensajes diferentes tienen el mismo código hexadecimal de 32 caracteres. Esto compromete la seguridad de la información.

Algunos ataques también aumentan la longitud del mensaje sin conocer necesariamente el valor hash o el mensaje original.

¿Qué posibilidades hay de que se produzcan colisiones con el MD5?

Generalmente es bastante probable que se produzca una colisión. Sin embargo, para que eso suceda, deben procesarse alrededor de 6 millones de archivos por segundo durante un período de cien años para que esto ocurra. Estas son probabilidades altas, por lo que es un método considerablemente seguro. Sin embargo, es mucho más fácil hacerlo de forma deliberada. Puede encontrar más información sobre este tema en la " Paradoja del cumpleaños ".

¿Cuál es el objetivo detrás de las mesas arcoíris?

Las tablas Rainbow son tablas de búsqueda precalculadas que invierten funciones hash criptográficas como MD5. Se utilizan para derivar valores hash para una gran cantidad de textos sin formato. Se utilizan principalmente para descifrar contraseñas, pero tienen algunas limitaciones. Por ejemplo, no pueden funcionar con contraseñas "saltadas", lo que significa que se agrega un valor aleatorio a la contraseña antes del hash.

Para las contraseñas que no han sido "saltadas", un hacker puede acceder fácilmente a la contraseña accediendo al valor hash y descifrándolo con tablas de arcoíris.

¿Por qué MD5 es irreversible?

El proceso de creación del hachís es similar al de mezclar ingredientes. Sin embargo, no puede volver al contenido original. Esto es importante por motivos de seguridad. Por ejemplo, si alguien consigue un hash que contiene información confidencial, no sería fácil volver al texto original.

¿Cuál es el tamaño de un valor hash MD5?

Normalmente es una cadena de 128 bits. Contiene 32 dígitos hexadecimales, que son dígitos que van del 0 al 9 y AF.

¿Cuál es la diferencia entre un hash MD5 y un hash SHA-256?

Una de las diferencias definitorias entre ellos es la cantidad de dígitos hexadecimales producidos en el hash. MD5 tiene 32 dígitos, mientras que SHA-256 tiene 64 dígitos, lo que lo hace más difícil de descifrar y más seguro. El proceso de entrada también es diferente. MD5 utiliza el proceso Message Digest, mientras que SHA-256 utiliza un proceso más complejo conocido como "Algoritmo Hash Seguro".

LATEST BLOGS

Buscar

-

Herramientas de SEO populares

- Comprobador de plagio

- Herramienta de parafraseo

- Comprobador de posición de palabras clave

- Corrector gramatical

- Comprobador de autoridad de dominio

- Comprobador de estadísticas de PageSpeed

- Image Compression Tool

- Búsqueda inversa de imágenes

- Page Authority checker

- Text To Speech

- Comprobador de vínculos de retroceso

- Creador de vínculos de retroceso

- Domain Age Checker

- Website Ping Tool

- Revisor del sitio web

- Comprobador de densidad de palabras clave

- Comprobador de tamaño de página

- Contador de palabras

- Comprobador de Mozrank