مولد MD5 على الإنترنت

عن مولد MD5 على الإنترنت

MD5، والمعروفة أيضًا باسم خوارزمية ملخص الرسائل 5، هي دالة تجزئة تشفير مصنوعة من خوارزمية 128 بت. وتتمثل وظيفتها الأساسية في إنشاء بصمة رقمية فريدة للبيانات لاكتشاف أي تغييرات يتم إجراؤها عليها.

تتم العملية للحصول على ملف أو كلمة مرور؛ ومن ثم يتم استخدامه لتجزئة كلمة المرور وتشفير البيانات. وهذا يجعل من السهل معرفة ما إذا كانت البيانات تالفة. يأخذ بيانات الإدخال ويولد قيمة تجزئة ذات طول ثابت.

يمكن لمستخدمي MD5 استخدام قيمة التجزئة هذه من مصدر بيانات معين ومقارنتها بقيمة MD5 لوجهة الملف. على سبيل المثال، نقوم بإنشاء تجزئة من موقع ويب محدد مثل seotoolsaudit.com قبل إرسال الملف.

عند استلام الملف، يقوم الطرف المتلقي أيضًا بإنشاء تجزئة لنفس الملف من نفس مولد MD5 عبر الإنترنت. إذا لم يتم تغيير السلسلة، فهذا هو التحقق من عدم العبث بالملف. وحتى أدنى اختلاف هو دليل على الفساد.

على الرغم من أن MD5 عبارة عن بصمة فريدة من نوعها، فمن المهم ملاحظة أنها ليست شكلاً من أشكال التشفير ولكنها أحادية الاتجاه ولا رجعة فيها.

ما هي وظيفة مولدات MD5 لدينا؟

تقوم مولدات MD5 بإنشاء قيمة تجزئة فريدة لسلسلة أو نص معين. يقوم منشئ SEO Tools Audit MD5 بذلك في بضع ثوانٍ لأي إدخال معين دون أي تكلفة. كل ما عليك فعله هو إدخال البيانات التي ترغب في تحويلها، وستقوم خوارزميتنا القوية بتطوير سلسلة أبجدية رقمية سداسية عشرية فريدة من نوعها مكونة من 32 حرفًا.

ميزات وفوائد مولد MD5 عبر الإنترنت

هنا في SEO Tools Audit، نحن نفخر بإنتاج أدوات SEO فريدة وسهلة الاستخدام. يقع مولد MD5 الخاص بنا عبر الإنترنت ضمن هذه الفئة.

بالنسبة لهذه الأداة، كل ما عليك فعله هو إدخال النص الذي تريد الحصول على MD5 له، وسوف تقوم الخوارزمية الخاصة بنا بإنتاج واحد لك في غضون ثوانٍ. الرد على طلبك هو نموذج جدولي لتسهيل استرجاعه.

يمكن استخدام التوقيع الفريد الذي نقدمه لك لأغراض مختلفة، مثل: التحقق من سلامة الملف، والمصادقة على كلمة المرور، وتشفير بيانات الملفات الحساسة. بالإضافة إلى ذلك، نظرًا لأنها فريدة من نوعها، فهي بمثابة شكل من أشكال الأمان.

كما أنها فعالة جدًا نظرًا لأن مولد MD5 عبر الإنترنت يمكنه إنتاج تجزئة لكميات كبيرة من البيانات. علاوة على ذلك، يمكن الوصول إلى المولد في مكان متصل بالإنترنت وله واجهة سهلة الاستخدام لضمان تجربة ممتعة لكل شخص.

كيفية استخدام مولد MD5 عبر الإنترنت الخاص بـ SEO Tools Audit؟

أدوات SEO Tool Audit واضحة ومباشرة، ولا يختلف مولد MD5 عبر الإنترنت عن ذلك. يتضمن عملها ثلاث خطوات فقط. هؤلاء هم:

- انتقل إلى صفحتنا على https://seotoolsaudit.com/online-md5-generator

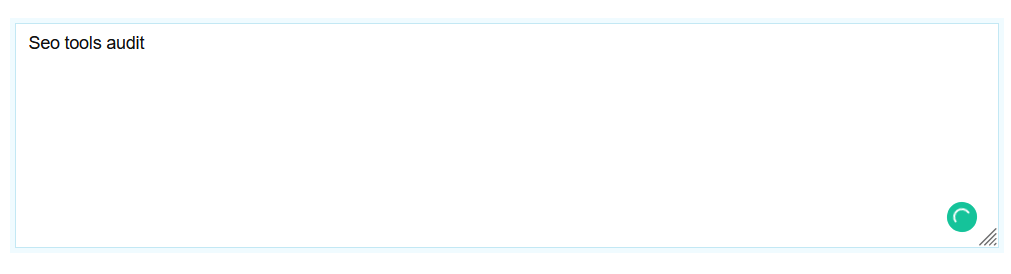

- أدخل النص الذي تحتاج إلى MD5 له في مربع النص المقدم

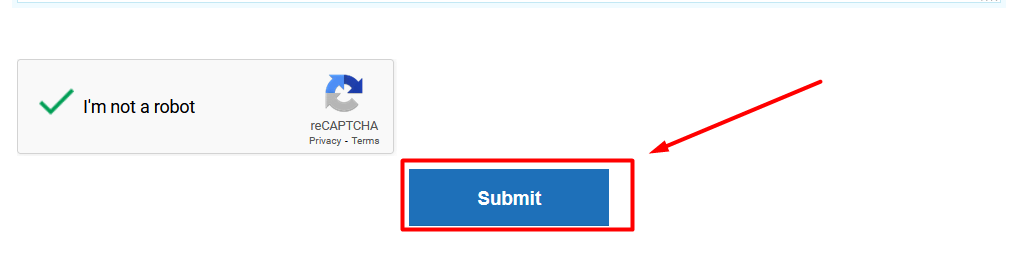

- انقر على زر "إرسال" الأزرق الموجود أسفل مربع النص

وفي غضون ثوانٍ قليلة، ستوفر أداتنا الممتازة سلسلة أبجدية رقمية مكونة من 32 حرفًا للنص الخاص بك. تكون النتائج جدولية، حيث يحتوي الصف الأول على النص المحدد والصف الثاني يحتوي على تجزئة MD5.

نحن نقدر خصوصيتك بشدة، لذلك لا يتم الاحتفاظ بأي معلومات يتم إدخالها في مربع النص ولا يتم عرضها بواسطة أي شخص آخر غير المستخدم. وهذا يمنع سرقة المعلومات ويحمي خصوصية جميع مستخدمينا. بالإضافة إلى ذلك، نحن ندرك أهمية استخدام مولد آمن وحسن السمعة لحماية معلوماتك من أي مخاطر أمنية، لذلك نضمن أن ما نقدمه هو الأفضل في السوق.

الأسئلة الشائعة

ما مدى أمان MD5؟

يعتبر MD5 آمنًا، لكنه عرضة لبعض الأشياء. وتشمل هذه هجمات الاصطدام ومحاولات تمديد الطول. تحدث هجمات التصادم عندما يكون لرسالتين مختلفتين نفس الرمز الست عشري المكون من 32 حرفًا. وهذا يعرض للخطر أمن المعلومات.

تعمل بعض الهجمات أيضًا على زيادة طول الرسالة دون معرفة قيمة التجزئة أو الرسالة الأصلية بالضرورة.

ما مدى احتمالية حدوث تصادمات مع MD5؟

بشكل عام، من المحتمل جدًا أن يؤدي ذلك إلى حدوث تصادم. ومع ذلك، لكي يحدث ذلك، يجب أن يكون هناك حوالي 6 ملايين ملف في الثانية يتم تجزئتها لمدة مائة عام حتى يحدث ذلك. هذه احتمالات عالية، لذا فهي طريقة آمنة إلى حد كبير. ومع ذلك، فمن الأسهل بكثير القيام بذلك عمدا. يمكن العثور على مزيد من المعلومات حول هذا الموضوع في " مفارقة عيد الميلاد ".

ما هو الهدف وراء طاولات قوس قزح؟

جداول قوس قزح هي جداول بحث محسوبة مسبقًا تعمل على عكس وظائف التجزئة المشفرة مثل MD5. يتم استخدامها لاشتقاق قيم التجزئة لعدد كبير من النصوص العادية. يتم استخدامها بشكل أساسي في اختراق كلمات المرور ولكن لها بعض القيود. على سبيل المثال، لا يمكنهم العمل ضد كلمات المرور "المملحة"، مما يعني إضافة قيمة عشوائية إلى كلمة المرور قبل التجزئة.

بالنسبة لكلمات المرور التي لم يتم "تمليحها"، يمكن للمتسلل الوصول بسهولة إلى كلمة المرور عن طريق الوصول إلى قيمة التجزئة وفك تشفيرها باستخدام جداول قوس قزح.

لماذا يعتبر MD5 لا رجعة فيه؟

تشبه عملية إنشاء التجزئة مزج المكونات. ومع ذلك، لا يمكنك العودة إلى المحتوى الأصلي. وهذا مهم لأغراض أمنية. على سبيل المثال، إذا حصل شخص ما على تجزئة تحتوي على معلومات حساسة، فلن يكون من السهل العودة إلى النص الأصلي.

ما هو حجم قيمة التجزئة MD5؟

وهي عادة عبارة عن سلسلة 128 بت. يحتوي على 32 رقمًا سداسيًا عشريًا، وهي أرقام تتراوح من 0 إلى 9 وAF.

ما الفرق بين تجزئة MD5 وتجزئة SHA-256؟

أحد الاختلافات المحددة بينهما هو عدد الأرقام السداسية العشرية المنتجة في التجزئة. يحتوي MD5 على 32 رقمًا، بينما يحتوي SHA-256 على 64 رقمًا، مما يجعل اختراقه أكثر صعوبة وأكثر أمانًا. تختلف عملية الإدخال أيضًا. يستخدم MD5 عملية ملخص الرسائل، بينما يستخدم SHA-256 عملية أكثر تعقيدًا تُعرف باسم "خوارزمية التجزئة الآمنة".

LATEST BLOGS

يبحث

-

أدوات سيو الشهيرة

- المدقق الانتحال

- أداة إعادة الصياغة

- مدقق موضع الكلمة الرئيسية

- المدقق النحوي

- مدقق سلطة المجال

- مدقق رؤى PageSpeed

- Image Compression Tool

- عكس البحث عن الصور

- Page Authority checker

- Text To Speech

- مدقق الروابط الخلفية

- صانع الروابط الخلفية

- Domain Age Checker

- Website Ping Tool

- مراجع الموقع

- مدقق كثافة الكلمات الرئيسية

- مدقق حجم الصفحة

- عداد الكلمات

- مدقق موزرانك