ऑनलाइन Md5 जेनरेटर

के बारे में ऑनलाइन Md5 जेनरेटर

ऑनलाइन Md5 जेनरेटर के बारे में

MD5, जिसे मैसेज डाइजेस्ट एल्गोरिथम 5 के रूप में भी जाना जाता है, एक क्रिप्टोग्राफ़िक हैश फ़ंक्शन है जो 128-बिट एल्गोरिथम से बना है। इसका प्राथमिक कार्य डेटा में किए गए किसी भी परिवर्तन का पता लगाने के लिए एक अद्वितीय डिजिटल फिंगरप्रिंट बनाना है।

प्रक्रिया फ़ाइल या पासवर्ड के लिए की जाती है; इसलिए इसका उपयोग पासवर्ड हैशिंग और डेटा एन्क्रिप्शन के लिए किया जाता है। इससे यह जानना आसान हो जाता है कि डेटा दूषित हो गया है या नहीं। यह इनपुट डेटा लेता है और एक निश्चित लंबाई का हैश मान उत्पन्न करता है।

MD5 उपयोगकर्ता किसी विशेष डेटा स्रोत से इस हैश मान का उपयोग कर सकते हैं और इसकी तुलना फ़ाइल के गंतव्य के MD5 से कर सकते हैं। उदाहरण के लिए, हम फ़ाइल भेजने से पहले seotoolsaudit.com जैसी विशिष्ट वेबसाइट से एक हैश उत्पन्न करते हैं।

फ़ाइल प्राप्त करने पर, प्राप्त करने वाला अंत उसी ऑनलाइन MD5 जेनरेटर से उसी फ़ाइल के लिए एक हैश भी उत्पन्न करता है। यदि स्ट्रिंग अपरिवर्तित है, तो यह सत्यापन है कि फ़ाइल के साथ छेड़छाड़ नहीं की गई है। जरा सा भी अंतर भ्रष्टाचार का प्रमाण है।

हालांकि MD5 एक अद्वितीय फिंगरप्रिंट है, यह ध्यान रखना महत्वपूर्ण है कि यह एन्क्रिप्शन का एक रूप नहीं है बल्कि एक तरफा और अपरिवर्तनीय है।

हमारे MD5 जेनरेटर का कार्य क्या है?

MD5 जनरेटर किसी विशेष स्ट्रिंग या टेक्स्ट के लिए एक अद्वितीय हैश मान बनाते हैं। SEO टूल्स ऑडिट MD5 जनरेटर बिना किसी कीमत के किसी भी प्रविष्टि के लिए कुछ ही सेकंड में ऐसा कर देता है। आपको केवल वह डेटा दर्ज करना है जिसे आप कनवर्ट करना चाहते हैं, और हमारा मजबूत एल्गोरिदम एक अद्वितीय 32-वर्ण हेक्साडेसिमल अल्फ़ान्यूमेरिक स्ट्रिंग विकसित करेगा।

ऑनलाइन MD5 जेनरेटर की विशेषताएं और लाभ

यहाँ SEO टूल्स ऑडिट में, हम अद्वितीय SEO टूल्स का उत्पादन करने पर गर्व करते हैं जो उपयोग में आसान हैं। हमारा ऑनलाइन MD5 जेनरेटर इसी श्रेणी में आता है।

इस टूल के लिए, आपको केवल वह टेक्स्ट दर्ज करना है जिसके लिए आप MD5 चाहते हैं, और हमारा एल्गोरिद्म कुछ ही सेकंड में आपके लिए एक एमडी5 तैयार कर देगा। आपके अनुरोध का उत्तर प्राप्त करना आसान बनाने के लिए एक सारणीबद्ध रूप है।

हमारे द्वारा प्रदान किए गए अद्वितीय हस्ताक्षर का उपयोग विभिन्न उद्देश्यों के लिए किया जा सकता है, जैसे: किसी फ़ाइल की अखंडता की पुष्टि करना, पासवर्ड प्रमाणीकरण और संवेदनशील फ़ाइलों का डेटा एन्क्रिप्शन। इसके अलावा, यह देखते हुए कि यह अद्वितीय है, यह सुरक्षा के एक रूप के रूप में कार्य करता है।

यह काफी कुशल भी है क्योंकि एक ऑनलाइन MD5 जनरेटर बड़ी मात्रा में डेटा के लिए हैश का उत्पादन कर सकता है। इसके अलावा, जेनरेटर एक इंटरनेट कनेक्शन के साथ एक जगह पर पहुँचा जा सकता है और यह सुनिश्चित करने के लिए एक उपयोगकर्ता के अनुकूल इंटरफेस है कि हर व्यक्ति का अनुभव सुखद हो।

SEO टूल्स ऑडिट के ऑनलाइन MD5 जेनरेटर का उपयोग कैसे करें?

SEO टूल ऑडिट के टूल सीधे हैं, और ऑनलाइन MD5 जेनरेटर अलग नहीं है। इसके संचालन में केवल तीन चरण शामिल हैं। ये:

- https://seotoolsaudit.com/online-md5-generator पर हमारे पेज पर जाएं

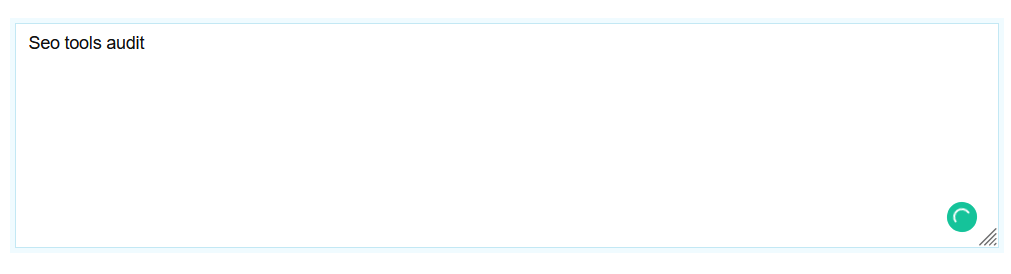

- दिए गए टेक्स्ट बॉक्स में वह टेक्स्ट दर्ज करें जिसके लिए आपको MD5 चाहिए

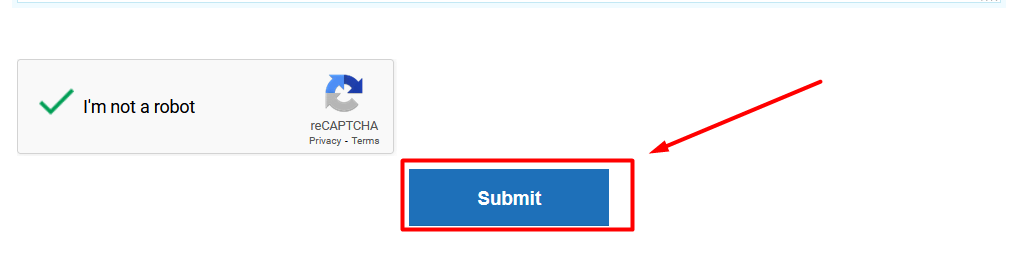

- टेक्स्ट बॉक्स के नीचे नीले "सबमिट" बटन पर क्लिक करें

कुछ ही सेकंड में, हमारा उत्कृष्ट टूल आपके टेक्स्ट के लिए 32-कैरेक्टर का अल्फ़ान्यूमेरिक स्ट्रिंग प्रदान करेगा। परिणाम सारणीबद्ध हैं, जिसमें पहली पंक्ति में दिया गया पाठ है और दूसरी पंक्ति में MD5 हैश है।

हम आपकी गोपनीयता को अत्यधिक महत्व देते हैं, इसलिए टेक्स्ट बॉक्स में दर्ज की गई कोई भी जानकारी उपयोगकर्ता के अलावा किसी अन्य के द्वारा नहीं रखी जाती है और न ही देखी जाती है। यह सूचना की चोरी को रोकता है और हमारे सभी उपयोगकर्ताओं की गोपनीयता की रक्षा करता है। इसके अलावा, हम आपकी जानकारी को किसी भी सुरक्षा जोखिम से बचाने के लिए एक प्रतिष्ठित और सुरक्षित जनरेटर का उपयोग करने के महत्व को समझते हैं, इसलिए हम सुनिश्चित करते हैं कि हम जो पेशकश करते हैं वह बाजार में सबसे अच्छा है।

पूछे जाने वाले प्रश्न

एमडी5 कितना सुरक्षित है?

MD5 को सुरक्षित माना जाता है, लेकिन यह कुछ चीजों के लिए अतिसंवेदनशील होता है। इनमें टकराव के हमले और लंबाई बढ़ाने के प्रयास शामिल हैं। टकराव के हमले तब होते हैं जब दो अलग-अलग संदेशों में समान 32-वर्ण हेक्साडेसिमल कोड होता है। यह सूचना की सुरक्षा से समझौता करता है।

कुछ हमले आवश्यक रूप से हैश मान या मूल संदेश को जाने बिना संदेश की लंबाई भी बढ़ा देते हैं।

MD5 के साथ टक्कर होने की कितनी संभावना है?

आम तौर पर, यह टकराव पैदा करने की काफी संभावना है। हालाँकि, ऐसा होने के लिए, सौ साल की अवधि के लिए प्रति सेकंड लगभग 6 मिलियन फाइलों को हैश किया जाना चाहिए। ये उच्च संभावनाएँ हैं, इसलिए यह काफी सुरक्षित तरीका है। हालाँकि, इसे जानबूझकर करना बहुत आसान है। इस विषय पर अधिक जानकारी "जन्मदिन विरोधाभास" में पाई जा सकती है।

इंद्रधनुष तालिकाओं के पीछे का पूरा बिंदु क्या है?

रेनबो टेबल पूर्व-परिकलित लुकअप टेबल हैं जो क्रिप्टोग्राफ़िक हैश फ़ंक्शंस जैसे MD5 को उल्टा करती हैं। वे बड़ी संख्या में प्लेनटेक्स्ट के लिए हैश मान प्राप्त करने के लिए उपयोग किए जाते हैं। वे मुख्य रूप से पासवर्ड क्रैकिंग में उपयोग किए जाते हैं लेकिन उनकी कुछ सीमाएँ हैं। उदाहरण के लिए, वे "नमकीन" पासवर्ड के खिलाफ काम नहीं कर सकते, जिसका अर्थ है कि हैशिंग से पहले पासवर्ड में एक यादृच्छिक मान जोड़ा जाता है।

उन पासवर्डों के लिए जिन्हें "नमकीन" नहीं किया गया है, एक हैकर आसानी से हैश वैल्यू तक पहुंचकर पासवर्ड तक पहुंच सकता है और इंद्रधनुष तालिकाओं के साथ इसे डिक्रिप्ट कर सकता है।

MD5 अपरिवर्तनीय क्यों है?

हैश बनाने की प्रक्रिया सम्मिश्रण सामग्री के समान है। हालाँकि, आप मूल सामग्री पर वापस नहीं जा सकते। यह सुरक्षा उद्देश्यों के लिए महत्वपूर्ण है। उदाहरण के लिए, यदि कोई संवेदनशील जानकारी वाले हैश को पकड़ लेता है, तो मूल पाठ पर वापस लौटना आसान नहीं होगा।

MD5 हैश मान का आकार क्या है?

यह आमतौर पर 128-बिट स्ट्रिंग है। इसमें 32 हेक्साडेसिमल अंक होते हैं, जो 0-9 और A-F के बीच के अंक होते हैं।

MD5 हैश और SHA-256 हैश में क्या अंतर है?

उनके बीच परिभाषित अंतरों में से एक हैश में उत्पादित हेक्साडेसिमल अंकों की संख्या है। MD5 में 32 अंक होते हैं, जबकि SHA-256 में 64 अंक होते हैं, जिससे इसे क्रैक करना कठिन और अधिक सुरक्षित हो जाता है। इनपुट प्रक्रिया भी अलग है। MD5 संदेश डाइजेस्ट प्रक्रिया का उपयोग करता है, जबकि SHA-256 "सिक्योर हैश एल्गोरिथम" नामक एक अधिक जटिल प्रक्रिया का उपयोग करता है।

LATEST BLOGS

खोज

-

लोकप्रिय एसईओ उपकरण

- साहित्यिक चोरी चेकर

- व्याख्या उपकरण

- कीवर्ड स्थिति परीक्षक

- व्याकरण जाँचकर्ता

- डोमेन अथॉरिटी चेकर

- पेजस्पीड इनसाइट्स चेकर

- Image Compression Tool

- रिवर्स इमेज सर्च

- Page Authority checker

- Text To Speech

- बैकलिंक चेकर

- बैकलिंक निर्माता

- Domain Age Checker

- Website Ping Tool

- वेबसाइट समीक्षक

- कीवर्ड घनत्व परीक्षक

- पेज साइज चेकर

- शब्द काउंटर

- मोज़रैंक चेकर